📖

近年、ユーザーのセキュリティに対する無数の新たなサイバー脅威をリストに追加し続けています。これらの脅威の 1 つ (または、むしろそのカテゴリ全体) は、いわゆる「スプーフィング」です。これは、詐欺師が信頼できる組織 (または、あまり一般的ではありませんが個人) を装って被害者を欺くために使用される手法です。個人情報へのアクセス、マルウェアの配布、または詐欺行為を目的とする。

この欺瞞は、SMS、電子メール、電話など、さまざまな方法で実行される可能性があります。それぞれのケースでこの詐欺がどのような形で行われるかを確認してみましょう。

なりすまし電話

音声通話スプーフィングは、通話スプーフィングまたは「発信者 ID スプーフィング」とも呼ばれ、サイバー犯罪者が被害者の発信者 ID に表示される電話番号を偽装するために使用される手法です。この方法は、被害者が対話者を信頼する可能性があるため、特に危険です。

攻撃者は特殊なサービスを使用して、発信者番号に表示される電話番号を偽装して、実際の発信番号と一致させず、信頼できる発信元からの電話であるかのように見せかけ、攻撃者が説得戦術を使用できるようにします。被害者から機密情報を入手したり、何らかの有害な行為(マルウェアのインストール、銀行振込)を実行するよう説得したりするため…

SMSなりすまし

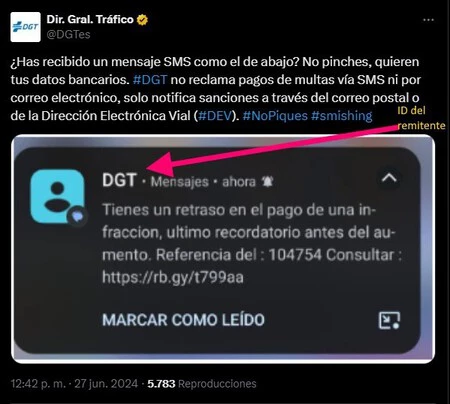

SMS スプーフィングは、サイバー犯罪者がテキスト メッセージの送信者の「名前」 (識別子) を偽装し、正当なものであるかのように見せるために使用される手法です。この行為は、ユーザーが個人情報を提供したり、セキュリティを危険にさらす行為をしたりする可能性があるため、危険です。

攻撃者は、特殊だが比較的アクセスしやすいツールを使用して、SMS に表示される送信者名を変更し、信頼できるエンティティから送信されたものであるかのように見せることで、これを達成します。したがって、電話機が送信者「BBVA」から SMS を受信すると、発信元番号は常にチェックされないため、他の以前の正規の SMS と同じメッセージ スレッドに表示されます。

最近、 DGT の虚偽罰金詐欺で使用されているのが確認されました。

メールのなりすまし

電子メール詐欺 (フィッシング キャンペーンなど) における「スプーフィング」の適用には、電子メール内の送信者アドレスを改ざんしたり、信頼できる送信元から送信されたかのように装ったりすることが含まれます。攻撃者がこのスプーフィングを実行するために使用する方法はいくつかあります。以下に最も一般的なものをいくつか示します。

1. 送信者のメールアドレスの偽造

この方法では、送信者の電子メール アドレスを変更して、電子メールが信頼できる送信元から送信されているように見せます。これは 2 つの方法で実行できます。そのうちの 1 つは他の方法よりも説得力があり、「実用的」です。

- オリジンサーバーへの侵入:攻撃者は、正規のアカウント (「soporte@banco.com」) と同じサーバー上に新しいアカウント (「soporte1@banco.com」) を作成する可能性があります。

- 「差出人」フィールドの変更:攻撃者は、電子メール ヘッダーの「差出人」フィールドを操作して、正当なアドレスを表示します。たとえば、未知のアドレスから送信された電子メールではなく、私たちの目には「soporte@banco.com」などの正式なアドレスから送信されたように見えます。その後、「Reply-To」などのフィールドを操作して、(必要に応じて)攻撃者が制御するアドレスに応答をリダイレクトするだけで済みます。 この使用はセクストーション詐欺で非常に一般的です。

- 類似したアドレスの使用:攻撃者は、正規のものとよく似た電子メール アドレスを作成しますが、他のサーバーでは、一部の文字を微妙に変更したり (「soporte@banco.com」対「soporte@banc0.com」)、または他のドメイン拡張子を使用したりします。 (「soporte@banco.com」対「soporte@banco.org」)。

例:銀行の「テクニカル サポート」から送信されたように見える電子メール (送信元のドメインは一致しているようです) で、受信者に提供されたリンクを介してアカウント情報を更新するよう求めます。

2. 差出人名の偽造

この方法では必ずしも電子メール アドレスを変更する必要はなく、送信者の表示名を変更するだけです。受信したメールを注意深く確認しないと、簡単に「失言」してしまいます。この場合、攻撃者は電子メール アドレスを変更せずに表示名を変更するため、一見すると電子メールが知り合いまたは信頼できる人から送信されたように見えます。

例: 「Pedro García」(実際には「攻撃者@example.com」) からの電子メールは、重要な文書を表示するためにリンクをクリックするよう要求しています。