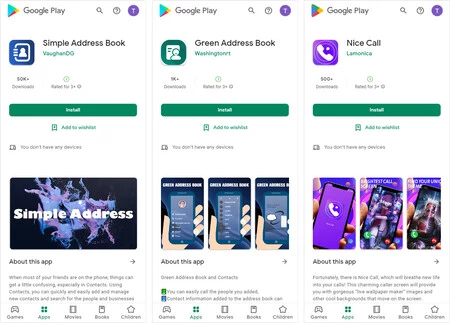

Android 用Google Play ストアには、知らないうちに有料サービスに登録させるトロイの木馬マルウェアが組み込まれたアプリケーションが少なくとも 190 種類あります。セキュリティ会社カスペルスキーが発表を担当し、すべてのアプリを合わせて500万回近くダウンロードされていると発表した。

研究者らによると、アプリは懐中電灯として機能するものからミニゲームまで非常に多様で、過去 2 年間に Google の公式アプリケーション ストアに登場しました。

このマルウェアはHarly と名付けられており、セキュリティ会社はこれを Joker と比較しています。Joker は5 年以上にわたって Android の制御を回避しており、 Google Play で数十のアプリが見つかっていることが知られています。

興味深いことに、カスペルスキーの調査結果によると、マルウェア作成者はGo と Rust プログラミング言語の使い方を学んでいましたが、現時点では彼らのスキルは悪意のあるソフトウェア開発キット (SDK) の復号化とロードに限定されています。

仕組み

確認されているのは、ユーザーがアプリケーションを開くと、トロイの木馬がすでにユーザーのデバイスに関する情報を収集する機能を備えているということです。詐欺師はアプリをダウンロードし、通常のツールのように見えるアプリに悪意のあるコードを挿入し、別の名前で Google Play に再アップロードします。

これらのアプリケーションは、悪意のあるコードを含むだけでなく、約束したサービスも提供する場合があるため、ユーザーはアプリケーションを疑ったり、脅威とみなしたりすることはできません。 2020 年以降、Harly に感染したアプリが 190 以上も Google Play で発見されています。

Jocker ファミリーのほとんどのメンバーは多段階ダウンローダーであり、詐欺師の C&C サーバーからペイロードを受信します。一方、Harly ファミリーのトロイの木馬は、アプリケーション内にペイロード全体を含み、それを復号化して実行するためにさまざまな方法を使用します。

Harly は、ユーザーのデバイスに関する情報、特にモバイル ネットワークに関する情報を収集します。ユーザーの電話がモバイル ネットワークに切り替わると、トロイの木馬は C&C サーバーに登録するサブスクリプションのリストを構成するように要求します。

このトロイの木馬は、目に見えないウィンドウでサブスクリプション アドレスを開き、JS スクリプトを挿入してユーザーの電話番号を入力し、必要なボタンを押して、テキスト メッセージの確認コードを入力します。最終的に、ユーザーは気づかないうちに有料サブスクリプションを取得してしまいます。

Google Play で 10,000 回以上ダウンロードされている懐中電灯アプリである com.binbin.flashlight (md5:2cc9ab72f12baa8c0876c1bd6f8455e7) というアプリを例に挙げます。