「悪いものは通常非常に優れていますが、連続詐欺師の場合は、設定が間違っている、または設定されていないままになることがあります。」こうしてスレッドが始まります

すべては、Winix が、詐欺メッセージを報告するためのプラットフォーム「 ScamHammer 」を通じてフィッシング リンクに関する複数の報告を受け取ったときに始まりました。問題のリンクは交通総局になりすました。DGT 詐欺は、最近非常にブームになっています。実際、 私たちはこの詐欺についてお話しました。 最近。

これらのレポートが継続的に存在することを考慮して、Winix はさらに調査することにしました。

詐欺師が収集したデータへのアクセス

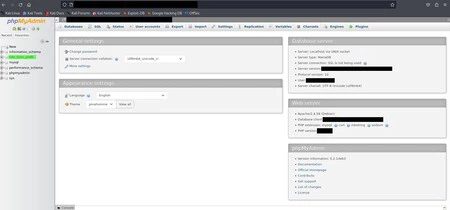

Winix はそのスレッドの中で、詐欺師は通常、盗んだデータを 2 つの方法 (プレーン テキスト ファイルまたはデータベース) で保存すると説明しています。この場合、犯罪者は盗んだデータをデータベース (phpMyAdmin を通じてグラフィカルに管理される MariaDB) に保存することを選択しました。これは、より高度な技術的知識を必要とするより高度な方法です。

「問題なのは、システムが洗練されると、知識もそれに追いつく必要があるということです。理解していないテクノロジを使用するのは悪い考えです。」

驚いたのは、Winix がフィッシング リンクにアクセスし、URL の末尾に「 /phpmyadmin 」を追加したときです…堅牢なセキュリティ対策を見つける代わりに、完全に保護されていないデータベースを見つけました。

「ログインせずに、何もせずに、あなたのデータベースに直接入力しました。」

詐欺師側のこの過失により、Winix は、フィッシング詐欺の被害者となったユーザーの非常に機密情報が含まれる「データ」と呼ばれるテーブルにアクセスすることができ、その受信者が DGT であると信じて個人データと財務データを転送していました。 。

Winix の反応

したがって、名前、姓、クレジット カード番号、CVV、有効期限、PIN などのデータが含まれる 71 件のレコードを発見したとき、Winix はためらうことなく行動しました。

「データベースの内容を確認してすぐに、 CVV、PIN、カード番号のデータをすべて削除しました。」

Winix は、この措置が法的または倫理的な観点から理想的ではないことを認識していることを認めていますが、被害者を保護するという緊急性によって動機付けられたと主張しています。

その後、データベースの元のコンテンツの証拠をいくつか保存した後、ホスティングプロバイダーに通知しました。プロバイダーが迅速に対応し、ほぼ即座に悪意のあるページを削除したことを強調しました。

経由 | アルベルト・メネンデス