📖

先週の金曜日、サイバーセキュリティ企業の CrowdStrike は、Windows オペレーティング システムを対象とした Falcon センサーのコンテンツ アップデートをリリースしました。残念ながら、このアップデートには論理エラーが含まれており、それがインストールされたコンピュータに恐ろしい「死のブルー スクリーン」が表示され、多数のシステムが動作不能になっていました。

そうですね、CrowdStrike の失敗によって引き起こされた嵐の真っ只中、さまざまなサイバー犯罪者がこの機会を利用して、スペイン語を話す企業に対して標的型攻撃を開始し、企業が問題を解決するという緊急性を利用しようとしました。

彼らは、「 crowdstrike-hotfix.zip 」と呼ばれる悪意のある ZIP ファイルを配布することでこれを実行しました。メキシコに拠点を置く送信者によってアップロードされたこのファイルにはスペイン語の指示が含まれており、このキャンペーンがラテンアメリカの CrowdStrike 顧客を対象としていることを明確に示していました。

攻撃の仕組みはこうだ

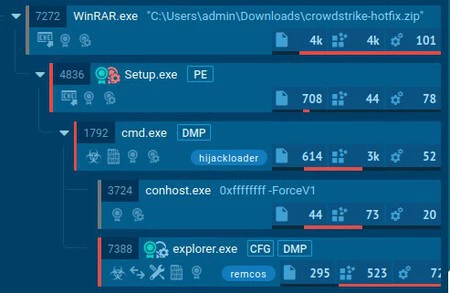

感染プロセスの最初のステップは、次の指示に従うことで構成され、ユーザーは ZIP に含まれるファイルの 1 つである「Setup.exe」を (「instructions.txt」とともに) 実行して、インストールを開始するように求められます。詐欺的なパッチ。

実際には、上記の EXE はマルウェア ローダーである HijackLoader を実行しただけです。つまり、直接的な悪影響を持たないソフトウェアであり、その唯一の使命はマルウェア自体をダウンロードしてインストールすることです。この場合、リモート アクセス ツールである Remcos RAT は、サーバーから送信される命令によってコンピューターを制御します。サイバー犯罪者の。

さらに、専門家は、これらの悪意のあるファイルを配布することを目的として、正規の CrowdStrike Web ドメインに ( 「タイポスクワッティング」技術を使用して) 混ぜ込もうとするいくつかの偽ドメインを特定しました。

別の同様の攻撃

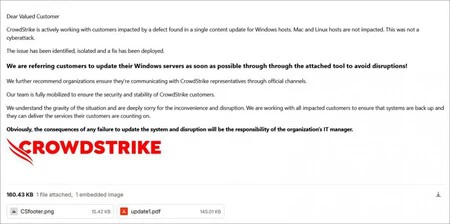

並行して、親イランのハクティビストグループであるハンダラも同様のキャンペーンを開始しており、この場合はイスラエル企業に対して向けられており、同様にクラウドストライクのアップデートを配信するという口実を利用している。サイバーセキュリティ会社AnyRunによると、この攻撃は「ファイルをゼロバイトで上書きすることでシステムを破壊する」という。

この場合、責任者は詐欺ドメイン「crowdstrike.com.vc」から電子メールを送信することで CrowdStrike を装いました。一方、ユーザーがダウンロードするのはマルウェアへのリンクを含む PDF ファイルであるという点で、以前のキャンペーンとは異なります。

会社の推奨事項

CrowdStrike はすべての組織に次のことを強く推奨します。

- CrowdStrike の担当者とのコミュニケーションが公式チャネルを通じて行われるようにしてください。

- CrowdStrike サポート チームが提供する技術ガイドに従ってください。

- フィッシングメールや偽の Web サイトの可能性があるので注意してください。