幸いなことに、Microsoft は、Windows Defender の重大なエクスプロイトに対する緊急パッチをすでにリリースしています。この脆弱性により、同社の公式アンチウイルスを使用しているコンピュータはリモート攻撃の被害を受ける危険にさらされます。

このバグは、Google Project Zero の研究者である Tavis Ormandy 氏と Natalie Silvanovich 氏によって発見され、Microsoft に報告されました。これらの名前に見覚えがあると思われる場合、それは、彼らが Windows 10 と Flash の重大な脆弱性を修正する時間を与えずに明らかにしてMicrosoft を激怒させた同じチームの一員だからです。 前回の Word の重大な脆弱性の場合のように、今回 Microsoft は 9 か月もかかったのではなく、非常に迅速に対応しました。

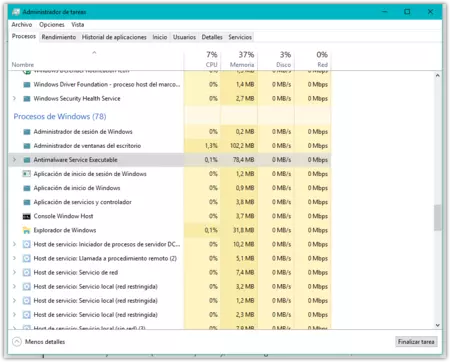

Google が発行したセキュリティ レポートによると、これは、Windows 7、8、8.1、RT 8.1、10、および Server 2016でデフォルトで有効になっている Windows Defender マルウェア保護サービスの悪用可能なバグでした。

この欠陥により、リモートの攻撃者は、ユーザーが介入することなく、感染した電子メールまたはインスタント メッセージを送信するだけでシステムを制御でき、Windows Defender によってスキャンされてベクターとして使用される可能性があります。または、単にマルウェア対策保護サービスによってスキャンされたもの。

Microsoft はすでにパッチをリリースし、この脆弱性が悪用される可能性がある方法を詳細に説明しています。ただし、同社はこれまでのところ、このバグの公の場での悪用は検出していません。

攻撃者がこの脆弱性の悪用に成功すると、LocalSystem アカウントのセキュリティ コンテキストで任意のコードを実行し、システムを制御する可能性があります。その後、攻撃者はプログラムをインストールしたり、データを表示、変更、削除したりする可能性があります。または、完全な権限を持つ新しいユーザー アカウントを作成します。

この脆弱性を悪用するには、空間的に作成されたファイルを Microsoft の Malware Protection Engine の影響を受けるバージョンでスキャンする必要があります。

影響を受けるバージョンのマルウェア対策ソフトウェアでリアルタイム保護がオンになっている場合、エンジンはファイルを自動的にスキャンし、特別に作成されたファイルがスキャンされるときに脆弱性が悪用される可能性があります。

間違いなく、現在のウイルス対策の有効性、ウイルス対策が実際にユーザーをどのように保護できるか、および昇格された特権で実行されるプロセスの危険性を批判する人々の間で話題になるでしょう。

経由 | アルス テクニカ UK

詳細情報 | Microsoft セキュリティ テックセンター

源ベタで | 元 Mozilla プログラマー: 「ウイルス対策 (Windows Defender を除く) をアンインストールしてください」