インターネット上のセキュリティを強化する場合の最も効果的な代替手段の 1 つは、 VPNの使用です。これにより、IP アドレスがマスクされ、インターネット プロバイダーや訪問する Web サイトが閲覧データを取得しないように情報を保護できます。

ただし、効果的な対策ではありますが、確実ではありません。そしてこれは、「TunnelVision」として知られる危険なエクスプロイトによって実証されています。この手法により、サイバー攻撃者は暗号化された VPN 接続の外部にトラフィックをルーティングすることができます。このようにして、誰かがこのテクニックを悪用すると、私たちが一見安全な VPN に接続している場合でも、トラフィックをスパイすることができます。

VPN はもはや私たち全員が信頼していた安全な場所ではありません

この問題は、サイバーセキュリティ企業 Leviathan Security によって発見されました。明らかに、詳しく説明したように、サイバー攻撃は、ルータがローカル ネットワーク上で動的 IP アドレスを割り当てるために使用する DHCP プロトコルのいわゆる「オプション 121」を利用します。

VPN トンネルに侵入するために、サイバー攻撃者はルーティング テーブルを変更する DHCP サーバーを作成します。このようにして、すべての VPN トラフィックが攻撃者の望む場所に送信される可能性があります。セキュリティ会社によると、この問題は2015 年からすでに検出されていましたが、今日まで考慮されることはなく、VPN がかなり普及している状況で特に強調されました。

Leviathan によると、このエクスプロイトは 2002 年から活発に行われていますが、この脆弱性を悪用した事例は知られていません。同社は、CISAおよびEFF組織だけでなく、VPNを提供する多くのサービスに対してこのことについて警告した。 CVE-2024-3661 として識別されるこの脆弱性は、この攻撃がどのように実行されるかを示すデモンストレーションを通じてテストされています。

Leviathan から、ネットワークが攻撃者によって制御されている場合、つまり被害者が攻撃者と同じローカル ネットワークに接続されている場合にのみ問題が発生することが保証されています。これは、空港やローカルネットワークなどの公共ネットワークに接続した場合に発生する可能性があります。さらに、ユーザーは攻撃者が作成した DHCP サーバーに入る必要があり、そうすることで初めて VPN トンネルのすべての内部トラフィックがルーティングされるようになります。

Windows、macOS、Linux、iOS が影響を受けますが、Android は今回は免れています。その理由は、前述した「121」オプションがこのオペレーティング システムでは利用できないため、サイバー攻撃者がこのエクスプロイトを利用してこのオペレーティング システムに侵入することができないためです。

理論的には、このエクスプロイトは、トラフィックの匿名化や地理的障壁の回避に使用される VPN サービスに影響を与える可能性があります。 Ars Technicaで説明されているように、LAN 経由でリモート マシンにアクセスするために使用される VPN は影響を受けません。

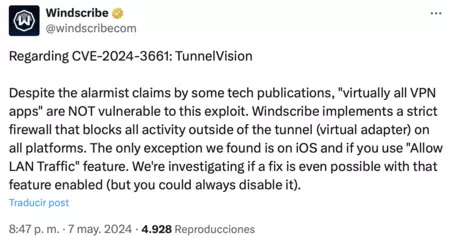

すでにこの事件に対応したサプライヤーもいくつかあります。 WindscribeやMullvadなどの他のサービスが主張しているように、 ExpressVPN はこのエクスプロイトの影響が最小限であることを保証します。最も推奨されるのは、パブリック ネットワークで VPN をアクティブ化している場合でも、解決策が見つかるまではこれらのネットワークの使用をできるだけ最小限に抑えることです。