WhatsApp は世界で最も使用されているメッセージング プラットフォームであるため、サイバー攻撃者の大きな標的の 1 つとなっており、開発者には大きなプレッシャーがかかっています。

最近、 Windows 版 WhatsApp で悪意のある添付ファイルの実行を可能にする「バグ」が発見されました…しかし、WhatsApp の親会社である Meta は、この問題を特に深刻に受け止めていないようです。

WhatsApp は、他の多くのサービスと同様に、潜在的に危険なファイルからユーザーを保護するためのセキュリティ対策を実装しています。しかし、最近のセキュリティ評価により、Windows バージョンの WhatsApp には重大な脆弱性があることが明らかになりました。この脆弱性により、受信者が特定のファイルを開こうとすると、事前の警告なしに自動的に実行されてしまいます。

確かに、攻撃が成功するには、受信者のシステムに Python がインストールされている必要がありますが、これにより対象がソフトウェア開発者、研究者、上級ユーザーに限定される可能性があります (これも簡単な作業ではありません)。

重大な脆弱性…彼らはそのように認識していない

WhatsApp の会話に添付できるファイルの種類を実験中にこの脆弱性を発見したのは、セキュリティ研究者の Saumyajeet Das です。

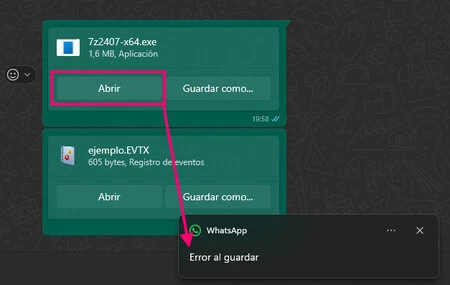

通常、実行可能ファイルまたはスクリプト (.EXE、.BAT、.DLL、または .VBS など) であるために潜在的に危険なファイルが送信されると、WhatsApp は受信者に「開く」または「名前を付けて保存」の 2 つのオプションを提供します。 ‘。ただし、ファイルを開こうとすると、WhatsApp for Windows はエラーを生成し、ユーザーにはファイルをディスクに保存して、後でそこから実行するというオプションしか残されません。

しかし、Das は、WhatsApp クライアントが実行をブロックしない 3 種類のスクリプトを発見しました。つまり、事前の通知なしに直接実行されます。 .PYZ (Python ZIP アプリケーション)、.PYZW (PyInstaller プログラム)、.EVTX (Windows イベント ログ ファイル) です。これらのファイルを開くと、悪意のあるコードが実行され、ユーザーのセキュリティが危険にさらされる可能性があります。

Saumyajeet Das は 6 月 3 日にこの問題を Meta に報告しましたが…

「バグ報奨金プログラムを通じてこの問題をメタに報告しましたが、残念ながらメタは『該当なし』として終了しました。これは簡単に軽減できる単純な欠陥であるため、これは残念です。」

WhatsApp の広報担当者はBleeping Computerに対し、単にアプリの問題とは考えていなかったため、修正する予定はなかったと説明しました。

「私たちは研究者が提案した内容を読み、それを私たちに提示してくれたことに感謝しています。マルウェアは、ユーザーを騙すことを目的としたダウンロード可能なファイルなど、さまざまな形をとる可能性があります。」

「そのため、WhatsApp やその他のアプリなど、ファイルを受け取った方法に関係なく、知らない人からのファイルは決してクリックしたり開いたりしないようにとユーザーに警告しています。」

その後のテストでも、関連する別のバグが確認されましたが、同様に懸念すべき点があります。WhatsAppは .PHP スクリプトの実行もブロックしません。他のファイルタイプと同様に、必要なソフトウェアが存在する場合、受信者は「開く」をクリックするだけでスクリプトが実行されます。