SEO がインターネット上で一定の存在感を示したい企業にとって不可欠の 1 つであることは、否定できない現実であり、何百もの企業が共有する取り組みです。当社の Web サイトが主要な検索エンジンに表示されるようにするためのアクションの一部は、訪問を獲得する際の重要なポイントとなります。

そして、まさにこの理由から、(SEO) がサイバー犯罪者の主な目的の 1 つになっています。少なくともWordPressでは。これは、このプラットフォームでの新しい SEO スパム システムの出現の報告を担当しているSucuriのセキュリティ研究者 Luke Leal 氏が指摘していることです。

SEO スパム、その内容

このように、WordPress で作成されたサイトが急増し続ける状況において、ハッカーはサイトを侵害するさまざまな手法を考案しました。これまで、彼らは時代遅れのプラグイン、脆弱なテーマ、そしてすでに想像できるような長い期間などを利用して実行していました。

しかし、前述のアナリストによれば、最後の目的はSEOであるようだ。簡単に説明すると、彼らが行うことは、Web サイト上のリンクや説明などを変更し、ユーザーをまったく別のサイトに誘導し、ページのトラフィックを失わせ、Bing、Google などで公開されている説明を変更することなどです。

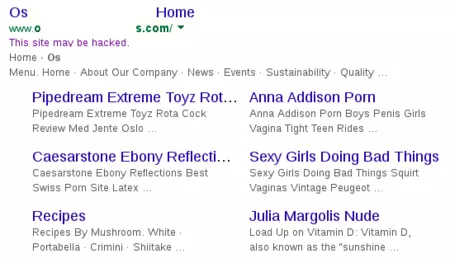

今回は、WordPress コアファイルの 1 つである /wp-includes/load.php ファイルを使用して、ハッキングされた WordPress サイトに SEO スパムを導入できる新しい方法に変更しています。成功したビジネス ポータルがGoogle 検索結果の説明にポルノ コンテンツを表示していることを検出したときに Leal が発見したシステム。

この問題を調査したところ、犯罪者は Web サイトのヘッダーまたはフッターに単純な JavaScript または PHP ファイルを読み込むだけでなく、管理者がほとんど見ないWordPress コア ファイルを変更していたことが判明しました。

ハッカーはまた、別のファイル /wp-admin/includes/class-wp-text.php をロードするように /wp-includes/load.php を変更しました。このファイルは通常の WordPress インストールには存在しないはずですが、泥棒が WordPress の他のファイルの中に隠したものです。コア。この段落の前の画像に見られるように、最終的にはWeb サイトの外観を維持しながら、検索結果での外観を変更できるものです。

経由 | ソフトペディア